本周末,互联网被 WannaCrypt 搞得天翻地覆,这是一种勒索软件攻击,感染了数千台电脑,在世界各地造成了破坏,甚至影响了一家医院。以下是您需要了解的有关此次全球网络攻击的所有信息:其起源、传播以及未来如何保护自己免受攻击。

计算机安全至关重要,因为我们的文件和(老实说)我们的生活现在都存储在我们的电子设备上。您的文件被盗可能是致命的:从简单的假期记忆到您的在线身份被盗,只有这一步是很少有黑客会犹豫的。

2017年,趋势是勒索软件攻击,加密您的数据并要求赎金才能取回数据的恶意软件。一种勒索 2.0 版本,影响个人和专业人士。

本周末,一款恶意软件尤其引人注目。它被命名为 WannaCry(或 WannaCrypt、WanaCrypt0r、WCrypt 等),以创纪录的速度传播,并成功瘫痪了世界各地的众多基础设施。回到案例。

正如我们之前所说,WannaCry 是勒索软件。该恶意软件的原理非常简单:一旦安装(例如通过受感染的程序安装程序),它将出现在您的硬盘上。

他的目标是什么?恢复所有文件并使用一个或多个密钥对其进行加密。因此,您现在无法访问所有文件。然后会出现一条小消息,邀请您在几天内支付赎金,以便能够恢复“解锁”它们的密钥。如果您没有按时付款,您的计算机就会被擦除。

要求的金额有多种,但通常相对较低。这些攻击的目的不是对特定目标产生重大影响,而是同时攻击多个人以增加他们获得付款的机会。

WannaCry 的工作方式相同,“只需”300 美元即可恢复其文件。然而,等待三天后,要求的金额会增加一倍,以迫使您下手。六点之后,您的文件将永久丢失。

此外,如果您连接到本地网络,恶意软件将利用这一点自动传播到该网络上的所有其他设备。为了防止系统还原删除它,它还会感染您的还原点。

这个周末 WannaCry 发生了什么?

勒索软件在 IT 安全领域并不是什么新鲜事,WannaCry 也是如此。但在 2017 年 5 月 12 日星期五,它以惊人的速度在世界范围内传播,影响了大约一百个国家:英国、西班牙、葡萄牙、墨西哥、澳大利亚、俄罗斯,还有……法国。总共至少有 95,000 台电脑受到影响。

本周六,雷诺集团承认受到此次袭击的影响,并因此被迫关闭了其在该国的几家工厂。对于其他国家来说,后果要严重得多。

例如,在英国,多家医院的计算机系统受到影响,迫使许多服务无法使用。幸运的是,由于电网没有被切断,因此这次袭击造成的损失较小。

认识到:如果没有计算机系统,就不可能咨询患者的病史以及他们的过敏或以前的问题。因此,在重大危机的情况下,医生不可能保证对病人的护理。

但这还不是全部:在西班牙,供水和天然气网络也被该勒索软件封锁。

这次全球网络攻击从何而来,谁从中受益?

尽管勒索软件并不新鲜,但如此大规模的攻击往往表明它是由更大的攻击者精心策划的。犯罪活动的踪迹或国家攻击(或至少得到国家支持)不排除。

目前,我们不知道更多。然而,WannaCry 的起源至少可以追溯到 2017 年 2 月,当时名为 WeCry 的第一个版本已经被发现,并且很可能是由同一个人创建的。

NSA,对 WannaCry 负责吗?

随着这场互联网安全危机的爆发,您可能已经看到信息与美国国家安全局一起传递。但为什么会引用美国组织呢?原因很简单,因为他被认为负有部分责任。

您会发现,为了传播,WannaCry 使用了仅由 Microsoft 于 2017 年 3 月 14 日修补且仅由 NSA 发现的安全漏洞。情报机构将其用作情报和间谍活动的一部分,因此并未公开。

3 月 14 日的补丁主要针对最新版本的 Windows,因为 Windows XP 等操作系统不再由发行商维护。这就是为什么它是受勒索软件影响最严重的版本。

WannaCry 被阻止了吗?

勒索软件的进展很快得到遏制,但这并不一定意味着这种威胁已经过去。第一个版本确实有一个显着的缺陷,导致了它的失败。

这是一位 22 岁的年轻英国人,自称 MalwareTech,他偶然发现了它。这位年轻人获得了该病毒的副本来分析其代码,并发现了一个未在其代码中注册的网址:“IUQERFSOD9IFJAPOSDFJHGOSURIJFAEWRWERGWEA.COM”。

https://twitter.com/MalwareTechBlog/status/863187104716685312

因此,他购买了该域名以监控这次攻击,然后才意识到与这个新创建的网站的连接一个接一个地断开。

这实际上是这次攻击的“终止开关”:安装后,WannaCry 向该地址发送了 ping 操作。如果他没有收到回应,攻击就会继续。但由于域已激活并正在返回响应,因此未进行加密。

不过,不要太兴奋:WannaCry 2.0 版本已经在世界各地部署,使用不同的域名或者只是删除了最轻微的终止开关。一切还没有完成。

如何保护自己免受这种网络攻击?

如前所述,WannaCry 会影响尚未收到 3 月 14 日安全更新的 Windows。因此,这意味着旧版本的 Windows 以及那些禁用了 Windows Update 更新的版本将不再被使用。

让这个故事作为一个教训:这就是为什么您需要使计算机保持最新状态!将来,最好不再使用 Windows XP、NT4、2000 和 2003。特殊情况下,Microsoft 已经实施了安全补丁来保护旧版本的 Windows,可在此处获取。

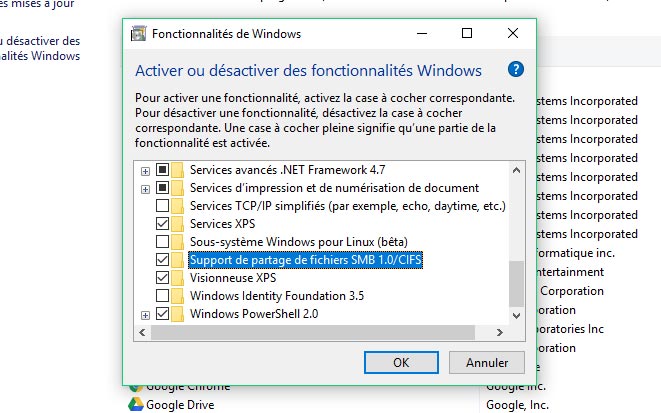

如果您已经安装了更新,确保安全的额外步骤是禁用 SMB1.0/CFS 文件共享,这将确保本地网络上的计算机不会感染您。为此:

- 转到 Windows 设置

- 单击程序

- 点击右侧的“程序和功能”

- 点击左侧的“打开或关闭 Windows 功能”

- 从列表中取消选中“SMB 1.0/CIFS 文件共享支持”

特殊且免费的软件,例如无赎金,还专门保护您免受这种情况的影响。如果您已经有防病毒软件,它们会逐渐更新以考虑这种攻击。请注意,Windows Defender 也已更新。

但最重要的是,不要忘记互联网安全的基本规则:浏览互联网或接收电子邮件时要小心谨慎。

如果您感染了 WannaCry 该怎么办?

顾名思义,你可以……哭泣。更严重的是,如果您的文件被恶意软件加密,那么恢复它们将非常困难。恢复机器的唯一真正解决方案是完全重置它。

因此,在云或专用磁盘上制作文件副本非常重要。但是,如果您被感染,保留加密文件的副本可能会很有用。事实上,一旦找到密钥,防病毒发行商通常会提供在此类攻击后解密数据的工具。