UPNP協議中的安全漏洞威脅著數百萬個連接的對象。由計算機安全研究人員Yunusçadirc發現的這種漏洞使黑客可以竊取數據,掃描內部網絡並啟動DDOS攻擊。

Iunus IT安全研究人員Itdiric宣布2020年6月10日(星期三)發現UPNP協議中的關鍵安全漏洞,用於通用插件。該協議允許連接的對像在同一網絡上輕鬆相互交互。設計用於在本地網絡(在LAN)上使用UPNP不包括身份驗證或驗證機制。

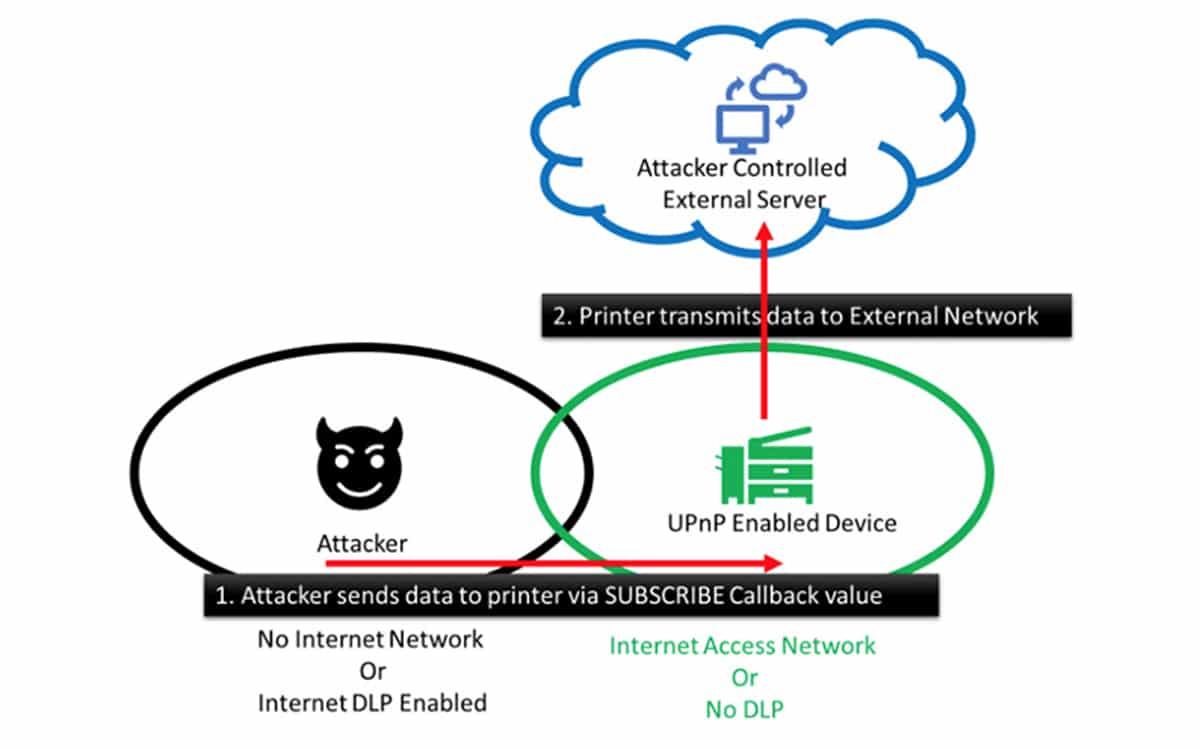

出於這個原因默認情況下禁用UPNP協議。在這種特定情況下,由用戶自行激活它。但是,根據Yunusçadirci的說法,這種缺陷受洗CallStranger在功能中正確訂閱(以法語註冊)協議。

這種脆弱性可能會帶來多個後果。它允許黑客掃描內部網絡從脆弱的設備,然後滲透數據。另一種可能性,黑客可以使用callstranger來在殭屍網絡中招募脆弱的設備發射DDOS攻擊。

另請閱讀:藍牙 - 新的安全缺陷威脅著數百萬個設備

模式CallStranger

另請閱讀:Windows,MacOS-最嚴重的安全缺陷使用您的USB端口!

已有的更新

身體開放連接基金會(OCF),它促進對象與負責UPNP協議之間的互連性,已經廣播修復程序。此更新可在他們的官方網站上找到。應該注意的是,這個缺陷幾乎關注540萬個設備在世界上。其中全部是完整的在Windows 10下運行的PC,Xbox One控制台,HP,佳能和Epson打印機,三星連接的電視,或路由器和調製解調器簽名的華為,思科或D-Link。

IT安全研究人員以及開放連接基金會致電製造商”在默認配置中停用UPNP協議的sumbriber功能”他們的設備。 CallStranger是協議的脆弱性,在製造商將糾正措施部署在各自的產品上之前,很多時間都可以流動。

“我們不希望家庭用戶直接針對。如果它們連接的對象具有UPNP終端,則可能將其設備用作DDOS攻擊的來源”警告Yunusçadirci。計算機安全研究人員已將python腳本放在github在線,允許用戶在本地網絡中檢測其脆弱設備。

另請閱讀:Thunderbolt-界面是嚴重安全缺陷的受害者,數百萬PC受到影響

來源 :callstranger.com

問我們的最後一個!

近年來,可折疊智能手機的進步很多。儘管它們仍然留在最昂貴的智能手機的上層階級,但它們更可靠,現在的價格更容易獲得。如果您為這個概念而倒下,這就是...

智能手機購買指南